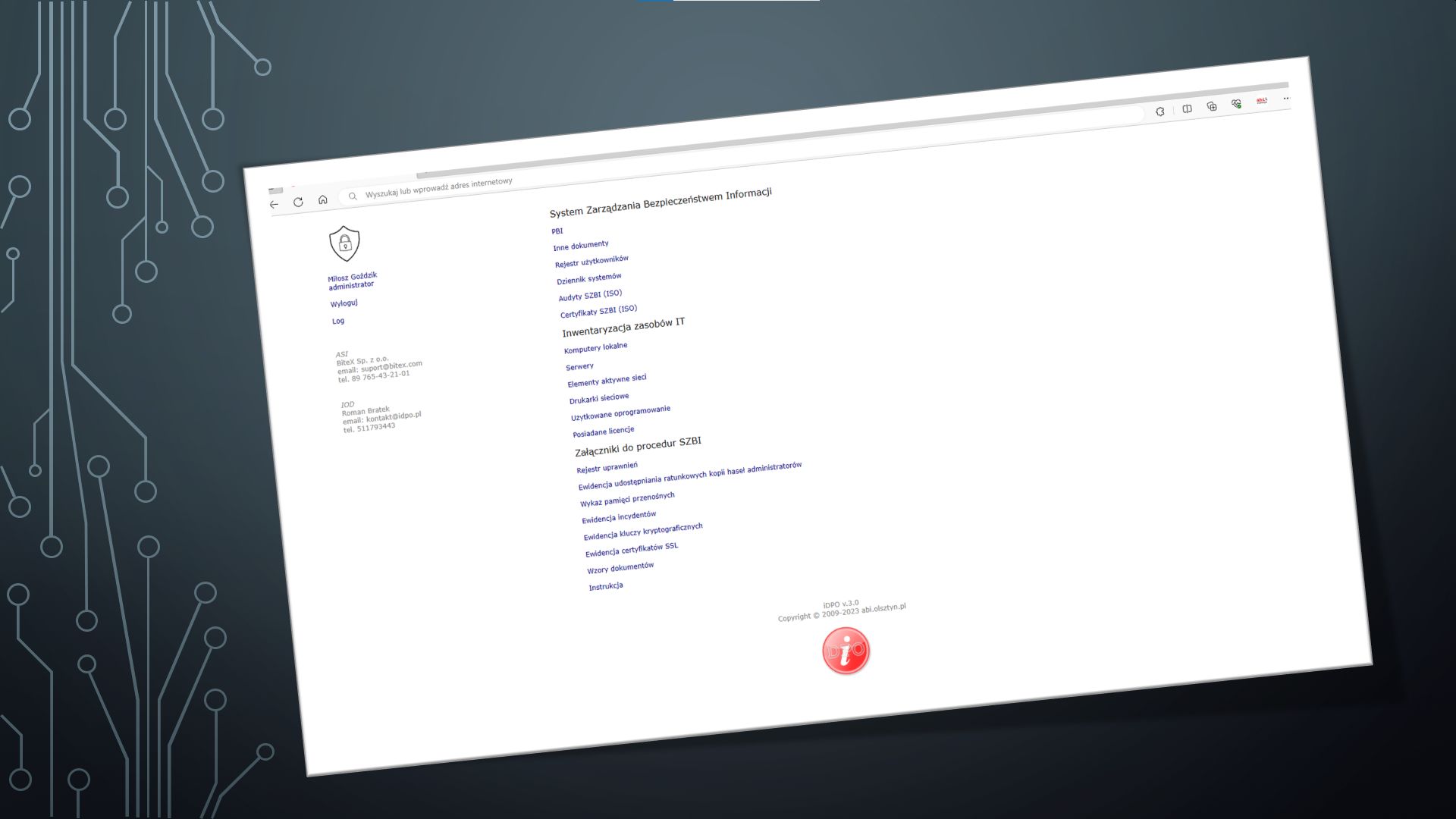

iDPO – system zarządzania bezpieczeństwem informacji (SZBI)

Moduł systemu iDPO przeznaczony do kompleksowej obsługi systemu zarządzania bezpieczeństwem informacji (SZBI) opartego o wytyczne norm grupy ISO 2700X (w tym PN-EN ISO/IEC 27001:2017-06; PN-EN ISO/IEC 27000:2020-07; PN-EN ISO/IEC 27002:2023-01; PN-ISO/IEC 27005). System pozwala na prowadzenie nw. rejestrów i wykazów w postaci cyfrowej, z pełną gamą wydruków, w tym: obiegówki, karty licencji, karty inwentarzowe sprzętu IT itd.

SZBI zapewnia całkowitą zgodność z wytycznymi zawartymi w normie ISO 27001, co zapewnia podmiotom publicznym zgodność z przepisami Rozporządzenia Rady Ministrów z dnia 12 kwietnia 2012 r. w sprawie Krajowych Ram Interoperacyjności, minimalnych wymagań dla rejestrów publicznych i wymiany informacji w postaci elektronicznej oraz minimalnych wymagań dla systemów teleinformatycznych.

System pozwala na samodzielne (w ramach jednostki) przeprowadzanie audytów zgodności SZBI z KRI i normą ISO 27001.

| Tablica A.1 | Cele stosowania zabezpieczeń i zabezpieczenia |

| 6.1 | Organizacja wewnętrzna |

| 6.2 | Urządzenia mobilne i telepraca |

| 7.2 | Podczas zatrudnienia |

| 8 | Zarządzanie aktywami |

| 8.1 | Odpowiedzialność za aktywa |

| 9 | Kontrola dostępu |

| 9.1 | Wymagania biznesowe wobec kontroli dostępu |

| 9.2 | Zarządzanie dostępem użytkowników |

| 9.3 | Odpowiedzialność użytkowników |

| 9.4 | Kontrola dostępu do systemów i aplikacji |

| 10 | Kryptografia |

| 10.1.1 | Polityka stosowania zabezpieczeń kryptograficznych |

| 10.1.2 | Zarządzanie kluczami |

| 11 | Bezpieczeństwo fizyczne i środowiskowe |

| 11.2 | Sprzęt |

| 12 | Bezpieczna eksploatacja |

| 12.1 | Procedury eksploatacyjne i odpowiedzialność |

| 12.2 | Ochrona przed szkodliwym oprogramowaniem |

| 12.3 | Kopie zapasowe |

| 12.4 | Rejestrowanie zdarzeń i monitorowanie |

| 13 | Bezpieczeństwo komunikacji |

| 14 | Pozyskiwanie, rozwój i utrzymanie systemów |

| 15 | Relacje z dostawcami |

| 16 | Zarządzanie incydentami związanymi z bezpieczeństwem informacji |

| 18 | Zgodność |